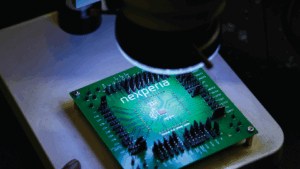

Reading IC firmware is a critical process in hardware analysis, reverse engineering, and system recovery. This technique involves extracting the binary or heximal contents—often stored in a chip’s EEPROM, flash memory, or microcontroller (MCU)—to recover or analyze the internal firmware, source code, or configuration data. Particularly when the chip is secured, encrypted, or locked, the process becomes far more complex and technically challenging.

Modern embedded systems often utilize protected or secured microprocessors that are designed to prevent unauthorized access to their firmware. However, advanced engineers and specialists may use reverse engineering techniques to read IC firmware, especially in scenarios involving system recovery, legacy system maintenance, or research. The ultimate goal is to copy, clone, recover, or restore the content stored inside the target chip.

Read IC Firmware is a complicate process through which we can extract the embedded firmware from encrypted IC. So one of the most effective ways is use laser light to change the status of transistor and read the IC firmware.

And there is one more thing which is quite necessary to pay attention is the relationship between the photocurrent and laser wavelength. Since the IC reading can cause almost all of the concentration of photons on the surface and the decrease of parasitic photons on the substrage.

Through calculate the relationship between laser wavelength and current of power supply from reversor, IC reader will find that the short wavelength could be more efficiency when read IC firmware or software. The shorter the wavelength, the current difference between status 0 and 1 could be bigger.

To achieve this, several methods can be employed:

-

Decapsulation: Physically removing the packaging of the IC to expose the die for analysis. This invasive technique can allow access to internal data buses and logic circuits.

-

Side-channel attacks: Techniques like power analysis or electromagnetic radiation analysis may be used to break or decrypt the protected firmware without directly damaging the chip.

-

Voltage glitching or fault injection: Temporarily hack the chip into a vulnerable state, tricking it into leaking secured information.

-

Dumping: Once access is gained, the binary, firmware, or memory file is dumped and saved as a data archive for further analysis or replication.

And through the experiment on the IC reading also approves this point. As the experiment can tell, laser with 650 nanometers can recognize the different status of current from power supply of reversor. But if use the laser with 805 nanometers wavelength, its difference could be almost close to the noise level.

The main source when read IC software is from photocurrent of substrage, and wavelength reduction can also cut down its effect on the IC reading. And once again the result of stimulation confirm the application of focus ion beam can help to read out the status of IC reversor. Meanwhile, it also helps to clarify that it is necessary to choose the proper laser with right wavelength when read out IC content.

Such efforts often aim to clone, replicate, or duplicate a chip’s behavior, either for backup, forensic analysis, or compatibility development. These operations may also help in decoding proprietary protocols or restoring functionally obsolete systems for which no technical support remains.

While reading IC firmware can provide invaluable insights, it’s worth noting that bypassing security protections may violate intellectual property laws or terms of service. Still, in ethical contexts such as legacy support, academic research, or recovering critical program memory, this form of reverse engineering plays an essential role in modern electronics work.