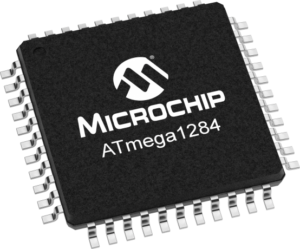

Recover MCU ATmega1284 heximal is a professional service focused on retrieving binary and heximal firmware files from a secured and locked ATmega1284 microcontroller. In embedded system environments, the firmware stored inside flash memory and EEPROM defines the full operational logic of the product, from communication protocols to motion control algorithms. When the chip is protected or encrypted through security fuse settings, conventional programmers cannot open or read the internal memory space. In these cases, structured reverse engineering techniques are required to extract, recover, and restore a complete binary dump from the MCU without compromising data integrity. The purpose is to rebuild a reliable firmware archive that reflects the original program structure stored within the microprocessor.

The ATmega1284 microcontroller is widely valued for its expanded memory capacity and versatile peripheral set within the AVR 8-bit architecture. It provides large flash program memory, substantial EEPROM storage, and increased SRAM compared to smaller MCU variants. Integrated features include dual USART interfaces, SPI, TWI (I²C), timers with PWM output, ADC channels, watchdog functionality, and numerous configurable I/O pins. These characteristics make the ATmega1284 chip suitable for industrial automation controllers, intelligent power distribution units, communication gateways, agricultural monitoring equipment, robotics platforms, and complex consumer devices. In these deployments, the MCU acts as the core microprocessor, executing firmware instructions stored in flash while managing real-time data flow between sensors, actuators, and external modules. The internal memory layout effectively serves as a digital archive of the system’s operational intelligence.

All AVR ports have true Read-Modify-Write functionality when used as general digital I/O ports. This means that the direction of one port pin can be changed without unintentionally changing the direction of any other pin with the SBI and CBI instructions.

The same applies when changing drive value (if configured as output) or enabling/disabling of pull-up resistors (if configured as input). Each output buffer has symmetrical drive characteristics with both high sink and source capability. The pin driver is strong enough to drive LED displays directly.

All port pins have individually selectable pull-up resistors with a supply-voltage invariant resistance. All I/O pins have protection diodes to both VCC and Ground as indicated in Figure 33. Refer to “Electrical Characteristics” on page 367 for a complete list of parameters.

All registers and bit references in this section are written in general form. A lower case “x” represents the numbering letter for the port, and a lower case “n” represents the bit number. However, when using the register or bit defines in a program, the precise form must be used.

For example, PORTB3 for bit no. 3 in Port B, here documented generally as PORTxn. The physical I/O Registers and bit locations are listed in “Register Description for I/O-Ports” on page 112.

Three I/O memory address locations are allocated for each port, one each for the Data Register – PORTx, Data Direction Register – DDRx, and the Port Input Pins – PINx. The Port Input Pins I/O location is read only, while the Data Register and the Data Direction Register are read/write. However, writing a logic one to a bit in the PINx Register, will result in a toggle in the corresponding bit in the Data Register.

In addition, the Pull-up Disable – PUD bit in MCUCR disables the pull-up function for all pins in all ports when set. Using the I/O port as General Digital I/O is described in “Ports as General Digital I/O” on page 82. Most port pins are multiplexed with alternate functions for the peripheral features on the device.

How each alternate function interferes with the port pin is described in “Alternate Port Functions” on page 86. Refer to the individual module sections for a full description of the alternate functions.

Note that enabling the alternate function of some of the port pins does not affect the use of the other pins in the port as general digital I/O. The ports are bi-directional I/O ports with optional internal pull-ups. Figure 34 shows a functional description of one I/O-port pin, here generically called Pxn.

Each port pin consists of three register bits: DDxn, PORTxn, and PINxn. As shown in “Register Description for I/O-Ports” on page 112, the DDxn bits are accessed at the DDRx I/O address, the PORTxn bits at the PORTx I/O address, and the PINxn bits at the PINx I/O address.

Recover MCU ATmega1284 heximal projects often arise when a secured, protected, or locked chip must be accessed to recover lost firmware or restore discontinued production. Attempting to hack or open a protected microcontroller can be extremely challenging. Security fuse bits may prevent readout of flash and EEPROM memory, and some configurations trigger automatic erase cycles if unauthorized access is detected. Reverse engineering the ATmega1284 requires carefully controlled procedures to extract a consistent binary dump from flash program memory and EEPROM data areas while preserving encrypted or protected segments. Technical obstacles include bypassing locked read-protection mechanisms, stabilizing clock and voltage conditions, avoiding corruption of firmware data, and reconstructing a valid heximal file from raw memory content. The objective is not simply to copy data, but to recover a complete firmware archive that can be analyzed, verified, and potentially restored into a compatible MCU environment.

The ability to recover and restore ATmega1284 firmware delivers substantial strategic value to clients. By extracting a validated binary file or heximal dump from a protected chip, companies can resume production, maintain legacy systems, and migrate embedded designs to updated hardware platforms without rewriting the entire source code from scratch. Access to recovered program memory enables firmware analysis, troubleshooting, compliance verification, and long-term support planning. Instead of facing costly redevelopment or product discontinuation, organizations can leverage restored data archives to protect intellectual property and extend equipment lifecycle. Ultimately, recover MCU ATmega1284 heximal services transform a locked and inaccessible microcontroller into a recoverable technical asset, strengthening operational continuity and preserving the investment embedded within secured firmware systems.