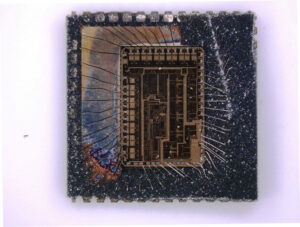

When extract MCU embedded firmware, we need to use different kinds of methods to execute the process, but if we enforce the same method to different programmed or already erased MCU extraction, we can see the relationship between threshold value and other facts, such as the time of erase actions and memorizer address.

Recuperare sistemi legacy in cui il codice sorgente o l’archivio originale sono andati persi. Clonare o replicare prodotti per test e sviluppo. Ripristinare sistemi danneggiati riprogrammando nuove MCU con il file dump originale. Eseguire operazioni di reverse engineering per analizzare le funzionalità o identificare le vulnerabilità. Tuttavia, raggiungere questo obiettivo raramente è semplice. Le MCU sono progettate appositamente con funzionalità di protezione come bit di blocco di lettura, blocchi di memoria crittografati e persino sensori antimanomissione hardware. Questi creano barriere sostanziali per chiunque tenti di rompere, hackerare o attaccare il dispositivo.

We can also see from the MCU extract that even after 100 times of erase operation and the ion still be found inside the floating gate which makes the extract MCU become more possible and obtain the required content from memorizer. After 100 times of programme/erase cycles on the samples being tested, except those primitive ions which could have threshold voltage swifting when MCU extraction.

Відновлення застарілих систем, де втрачено оригінальний вихідний код або архів.

Клонування або реплікація продуктів для тестування та розробки.

Відновлення пошкоджених систем шляхом перепрограмування нових мікроконтролерів з оригінальним дампом файлів.

Проведення зворотного проектування для аналізу функціональності або виявлення вразливостей. Однак досягнення цього рідко буває простим. Мікроконтролери навмисно розробляються з такими функціями захисту, як біти блокування зчитування, зашифровані блоки пам’яті та навіть апаратні датчики захисту від несанкціонованого доступу. Це створює суттєві бар’єри для будь-кого, хто намагається зламати, зламати або атакувати пристрій.

At the same time, it is quite complicate to analyze and obtain the information inside the memorizer since the voltage difference between them is much higher than itself when extract MCU. As a matter of fact, the only way to avoid this kind of problem when extract MCU is using the same unit as reference, when the MCU being erased with extra time, we can compare the threshold electrical level.

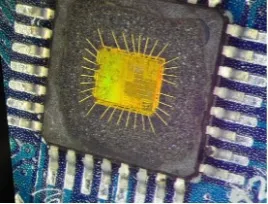

We acquire the same or similar result from the EEPROM of PIC16F84A. the only difference is the threshold value is quite close to the value of unit after completely erase when extract MCU. If the MCU has been erased for more than 10 times, it is hardly to get any information from the MCU when try to extract it.

元のソースコードまたはアーカイブが失われたレガシーシステムの復旧。テストおよび開発用に製品のクローンまたは複製を作成する。元のファイルダンプを使用して新しいMCUを再プログラムすることにより、損傷したシステムを復旧する。リバースエンジニアリングを実施して機能を分析したり、脆弱性を特定したりする。しかし、これらを実現するのは容易ではありません。MCUは、読み出しロックビット、暗号化されたメモリブロック、さらにはハードウェアの改ざん防止センサーなどの保護機能が意図的に組み込まれて設計されています。これらの機能は、デバイスの破壊、ハッキング、または攻撃を試みる者にとって、強力な障壁となります。

In the next test, we should write all “0” in the MCU before extract operation, and the result is we can’t tell the difference between programmable and non-programed units, which means pre-program the MCU before erase any memorizer unit could be a very good way to protect the MCU being extracted.