The task to Extract IC ATmega168PA Program captures a practical and sensitive need in embedded engineering: obtaining a usable binary or firmware archive from a secured, locked, or protected microcontroller. The ATmega168PA — an enhanced member of the AVR family supported by Microchip — is prized for its low-power features, reliable peripherals, and compact footprint. These characteristics make it a go-to MCU for consumer devices, IoT modules, instrumentation, and many low-volume industrial applications where energy efficiency and predictable timing matter.

Fyzikální a technická omezení: Malé pouzdra, husté rozložení desek a absence odkrytých ladicích plošek komplikují jakýkoli pokus o přístup k paměti mikrokontroléru bez rizika nevratného poškození čipu nebo desky – a ohrožují tak právě data, která chcete obnovit.

Použitelnost dat: Nezpracovaný výpis je zkompilovaný binární soubor; rekonstrukce smysluplného zdrojového kódu nebo chování protokolu z tohoto souboru vyžaduje odborné reverzní inženýrství a pečlivou analýzu, aby se předešlo chybné interpretaci.

Bezpečnost a integrita: U produktů kritických z hlediska bezpečnosti musí jakákoli modifikace nebo obnova zachovat chování a certifikace zařízení; neopatrná práce může vést k nebezpečí nebo nedodržování předpisů.

Extrahovat program integrovaného obvodu ATmega168PA je fráze, která poukazuje na důležitou, ale citlivou schopnost: schopnost načíst a uchovat vestavěný firmware pro legitimní účely. Díky využití ATmega168PA v široce nasazených systémech s nízkou spotřebou energie se taková obnova vyplatí, ale její ochrana, balení a složitost interpretace kompilovaných programových dat znamenají, že práce musí být prováděna s odbornými znalostmi, opatrností a řádným oprávněním – nikdy ne jako zkratka k neoprávněné duplikaci nebo zneužití.

ATmega168PA: features and common deployments

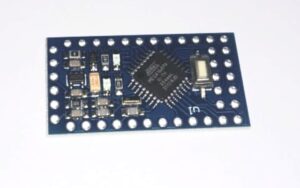

Compared with earlier AVR variants, the ATmega168PA is often selected for its combination of robust I/O, integrated timers, ADC, serial interfaces, and power management capabilities (including picoPower or low-power modes). Engineers use it in:

-

battery-powered sensors and wireless nodes,

-

consumer peripherals (keyboards, remotes, small appliances),

-

hobbyist platforms and compact development boards,

-

basic industrial controllers and medical peripherals with simple, reliable control loops.

The chip’s internal flash and EEPROM store the device program, calibration data, and sometimes proprietary communication stacks — all of which manufacturers frequently want to protect from unauthorized copying or tampering.

Why extraction is sometimes necessary

There are legitimate, often business-critical reasons to extract IC ATmega168PA program: to recover lost firmware when source repositories are missing; to restore devices after corrupted updates; to audit program logic for safety or regulatory compliance; or to replicate a discontinued product where the original vendor no longer provides support. In long-lived systems, the ability to access a binary dump can enable maintenance, interoperability, and the continued operation of critical equipment.

Fiziskie un tehniskie ierobežojumi: Mazi korpusi, blīvs plates izkārtojums un atklātu atkļūdošanas paliktņu trūkums sarežģī jebkuru mēģinājumu piekļūt MCU atmiņai, neriskējot neatgriezeniski sabojāt mikroshēmu vai plati, apdraudot tieši tos datus, kurus vēlaties atgūt.

Datu lietojamība: Neapstrādāts izgāzums ir kompilēts binārais fails; jēgpilna pirmkoda vai protokola darbības rekonstrukcija no šī faila prasa eksperta reverso inženieriju un rūpīgu analīzi, lai izvairītos no nepareizas interpretācijas.

Drošība un integritāte: Drošībai kritiskiem produktiem jebkurai modifikācijai vai atjaunošanai ir jāsaglabā ierīces darbība un sertifikāti; neuzmanīgs darbs var radīt apdraudējumu vai neatbilstību noteikumiem.

Izvilkums no IC ATmega168PA programmas ir frāze, kas norāda uz svarīgu, bet delikātu spēju: spēju izgūt un saglabāt iegulto programmaparatūru likumīgiem mērķiem. ATmega168PA loma mazjaudas, plaši izvietotās sistēmās padara šādu atkopšanu vērtīgu, taču tā aizsardzības, iepakojuma un apkopoto programmas datu interpretācijas sarežģītības dēļ darbs jāveic ar zināšanām, piesardzību un atbilstošu atļauju — nekad kā īsceļu uz neatļautu dublēšanu vai ļaunprātīgu izmantošanu.

Language around the subject

Conversations about this work commonly use verbs such as crack / break /attack /decode /decapsulate /hack /decrypt /clone /copy /recover /replicate /duplicate /restore /reverse engineering. Nouns that recur include firmware / source code /binary / heximal / EEPROM / flash / program / memory / file / data / archive / microcontroller / microprocessor /chip / MCU / dump. Adjectives like secured / protected / encrypted / locked describe the state that necessitates careful, authorized work.

Practical and ethical challenges

Attempting to access a protected ATmega168PA raises several non-trivial obstacles:

-

Protection mechanisms and legal context: Devices may be intentionally configured to refuse readout to prevent unauthorized copy or clone, and bypassing such protections without permission can breach copyright, licensing agreements, and local law.

-

Physical and technical constraints: Small packages, dense board layouts, and lack of exposed debug pads complicate any attempt to access the MCU’s memory without risking irreversible damage to the chip or board — jeopardizing the very data you aim to recover.

-

Data usability: A raw dump is a compiled binary; reconstructing meaningful source code or protocol behavior from that file requires expert reverse engineering and careful analysis to avoid misinterpretation.

-

Safety and integrity: For safety-critical products, any modification or restoration must preserve device behavior and certifications; careless work can introduce hazards or regulatory non-compliance.

Extract IC ATmega168PA Program from embedded flash memory, unlock mcu atmega168pa security fuse bit and recover locked firmware from atmega168pa microprocessor flash and eeprom memory;

The lowest addresses in the program memory space are by default defined as the Reset and Interrupt Vectors. The complete list of vectors is shown in ”Interrupts” on page 56. The list also determines the priority levels of the different interrupts. The lower the address the higher is the priority level. RESET has the highest priority, and next is INT0 – the External Interrupt Request;

- The Interrupt Vectors can be moved to the start of the Boot Flash section by setting the IVSEL bit in the MCU Control Register (MCUCR). Refer to ”Interrupts” on page 56 for more information. The Reset Vector can also be moved to the start of the Boot Flash section by programming the BOOTRST Fuse, see ”Boot Loader Support – Read-While-Write Self-Programming, ATmega88 and ATmega168”.

When an interrupt occurs, the Global Interrupt Enable I-bit is cleared and all interrupts are disabled. The user software can write logic one to the I-bit to enable nested interrupts when readout ic microchip atmega32a software from flash memory. All enabled interrupts can then interrupt the current interrupt routine. The I-bit is automatically set when a Return from Interrupt instruction – RETI – is executed.

Füüsilised ja tehnilised piirangud: Väikesed korpused, tihe plaadipaigutus ja nähtavate silumisplaatide puudumine raskendavad iga katset pääseda ligi mikrokontrolleri mälule ilma kiibi või plaadi pöördumatut kahjustamist riskimata – ohtu seades just need andmed, mida soovite taastada.

Andmete kasutatavus: Toores mälutõmmis on kompileeritud binaarfail; sisuka lähtekoodi või protokolli käitumise taastamine sellest failist nõuab asjatundlikku pöördprojekteerimist ja hoolikat analüüsi, et vältida valesti tõlgendamist.

Ohutus ja terviklikkus: Ohutuskriitiliste toodete puhul peab igasugune muutmine või taastamine säilitama seadme käitumise ja sertifikaadid; hooletu töö võib kaasa tuua ohte või regulatiivset mittevastavust.

Väljend IC ATmega168PA programmist on fraas, mis viitab olulisele, kuid delikaatsele võimele: võimele hankida ja säilitada manustatud püsivara õigustatud eesmärkidel. ATmega168PA roll väikese energiatarbega ja laialdaselt kasutatavates süsteemides muudab sellise taastamise väärtuslikuks, kuid selle kaitse, pakendamine ja kompileeritud programmiandmete tõlgendamise keerukus tähendavad, et tööd tuleb teha asjatundlikult, ettevaatlikult ja nõuetekohase loaga – mitte kunagi otseteena volitamata dubleerimise või väärkasutamise suunas.

There are basically two types of interrupts. The first type is triggered by an event that sets the Interrupt Flag. For these interrupts, the Program Counter is vectored to the actual Interrupt Vector in order to execute the interrupt handling routine, and hardware clears the corresponding Interrupt Flag.

Interrupt Flags can also be cleared by writing a logic one to the flag bit position(s) to be cleared. If an interrupt condition occurs while the corresponding interrupt enable bit is cleared, the Interrupt Flag will be set and remembered until the interrupt is enabled, or the flag is cleared by software.

Similarly, if one or more interrupt conditions occur while the Global Interrupt Enable bit is cleared, the corresponding Interrupt Flag(s) will be set and remembered until the Global Interrupt Enable bit is set, and will then be executed by order of priority.

The second type of interrupts will trigger as long as the interrupt condition is present. These interrupts do not necessarily have Interrupt Flags when readout mcu atmega64pa binary. If the interrupt condition disappears before the interrupt is enabled, the interrupt will not be triggered. When the AVR exits from an interrupt, it will always return to the main program and execute one more instruction before any pending interrupt is served.

Note that the Status Register is not automatically stored when entering an interrupt routine, nor restored when returning from an interrupt routine. This must be handled by software. When using the CLI instruction to disable interrupts, the interrupts will be immediately disabled.

No interrupt will be executed after the CLI instruction, even if it occurs simultaneously with the CLI instruction. The following example shows how this can be used to avoid interrupts during the timed EEPROM write sequence.

Responsible approach

Because the vocabulary overlaps with illicit activities, emphasize lawful, authorized processes. When the intent is legitimate — archival, repair, or compliance — preferred steps are to obtain manufacturer cooperation, secure written authorization from the device owner, or contract specialized professionals who follow legal and ethical standards.

Fiziniai ir techniniai apribojimai: Maži korpusai, tankus plokščių išdėstymas ir atvirų derinimo kontaktų trūkumas apsunkina bet kokį bandymą pasiekti mikroschemos atmintį nerizikuojant negrįžtamai sugadinti lustą ar plokštę, o tai kelia pavojų tiems duomenims, kuriuos norite atkurti.

Duomenų tinkamumas naudoti: Neapdorotas duomenų išklotinės failas yra sukompiliuotas dvejetainis failas; norint atkurti prasmingą šaltinio kodą ar protokolo elgseną iš šio failo, reikia atlikti ekspertų atvirkštinę inžineriją ir atlikti kruopščią analizę, kad būtų išvengta klaidingo interpretavimo.

Saugumas ir vientisumas: Saugai svarbių gaminių atveju bet koks modifikavimas ar atkūrimas turi išsaugoti įrenginio elgseną ir sertifikatus; neatsargus darbas gali sukelti pavojų arba neatitikimą reglamentams.

Ištrauka iš IC ATmega168PA programos yra frazė, nurodanti svarbią, bet subtilią galimybę: galimybę atkurti ir išsaugoti įterptąją programinę įrangą teisėtais tikslais. Dėl ATmega168PA mikroschemos naudojimo mažai energijos naudojančiose, plačiai naudojamose sistemose toks atkūrimas yra vertingas, tačiau dėl apsaugos, pakavimo ir sudėtingų sukompiliuotų programų duomenų interpretavimo aspektų darbas turi būti atliekamas profesionaliai, atsargiai ir su tinkamais leidimais – niekada nenaudoti kaip neteisėto kopijavimo ar netinkamo naudojimo būdo.

Conclusion

Extract IC ATmega168PA Program is a phrase that points to an important but delicate capability: the ability to retrieve and preserve embedded firmware for legitimate purposes. The ATmega168PA’s role in low-power, widely deployed systems makes such recovery worthwhile, but its protections, packaging, and the complexity of interpreting compiled program data mean the work must be pursued with expertise, caution, and proper authorization — never as a shortcut to unauthorized duplication or misuse.