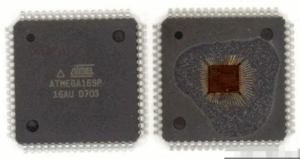

Extract Chip ATmega169P Code describes a pragmatic engineering service: retrieving a usable program image from a secured microcontroller so organizations can sustain products, prove compliance, or recover lost intellectual property. The ATmega169P, part of Microchip’s AVR family, offers a modest but capable on-chip flash and EEPROM, straightforward peripheral sets (ADCs, timers, serial interfaces) and low-power modes that make it attractive for battery-operated consumer devices, small industrial controllers, and automotive accessories. Designers favor it in applications where predictable timing and compact code size matter, and where the program in flash defines the product’s behavior and value.

There are many legitimate reasons to read out a chip’s program memory. When the original source code repository is gone, a binary dump of flash can be the only starting point to restore functionality. When a field update corrupts firmware or a supplier discontinues support, extracting the program enables repair and helps clients avoid costly downtime. In regulated industries, preserving a firmware archive is also important for traceability and safety audits — a recovered image can be analyzed to verify that the device implements the validated control logic it was certified to run.

Extract Chip ATmega169P Code after decode atmel avr processor atmega169p flash memory and restore embedded heximal from microcontroller atmega169p eeprom memory;

The calibrated internal RC Oscillator provides a fixed 8.0 MHz clock. The frequency is nominal value at 3V and 25°C. If 8 MHz frequency exceeds the specification of the device (depends on VCC), the CKDIV8 Fuse must be programmed in order to divide the internal frequency by 8 during start-up.

The device is shipped with the CKDIV8 Fuse programmed. See “System Clock Prescaler” on page 29. for more details. This clock may be selected as the system clock by programming the CKSEL Fuses as shown in Table 8. If selected, it will operate with no external components when copying atmega169pv ic mcu flash memory heximal file. During reset, hardware loads the calibration byte into the OSCCAL Register and thereby automatically calibrates the RC Oscillator.

Because manufacturers often protect on-chip memory to prevent unauthorized cloning or tampering, extraction work must navigate protected, locked, or even encrypted memories. That doesn’t mean the purpose is illicit; ethical recovery, archival, and interoperability are common use cases. In practice, engineers seeking to obtain a clean dump will encounter both technical and non-technical challenges. A raw binary or hex file, once obtained, is only the start — interpreting compiled code to reconstruct meaningful source-level intent requires reverse engineering skill, intimate knowledge of the AVR instruction set, and care to preserve data integrity.

Physical realities complicate the task. The ATmega169P’s package and board layout can obscure debug pads and make non-invasive readout difficult. EEPROM sections may contain calibration tables and sensitive configuration that must be preserved exactly; any corruption during extraction can ruin a device’s functionality. Legal and contractual constraints are equally important: recovery must be authorized by the device owner, and operators should avoid steps that would infringe copyrights or compromise customer data.

At 3V and 25°C, this calibration gives a frequency within ± 10% of the nominal frequency. Using calibration methods as described in application notes available at www.atmel.com/avr it is possible to achieve ± 2% accuracy at any given VCC and Temperature. When this Oscillator is used as the chip clock, the Watchdog Oscillator will still be used for the Watchdog Timer and for the Reset Time-out.

For more information on the pre-programmed calibration value, see the section “Calibration Byte” on page 269. When this Oscillator is selected, start-up times are determined by the SUT Fuses as shown in Table 9. Selecting internal RC Oscillator allows the XTAL1/TOSC1 and XTAL2/TOSC2 pins to be used as timer oscillator pins.

Writing the calibration byte to this address will trim the internal Oscillator to remove process variations from the Oscillator frequency. This is done automatically during Chip Reset. When OSCCAL is zero after readout ic mcu controller atmega1284 source code of flash memory, the lowest available frequency is chosen. Writing nonzero values to this register will increase the frequency of the internal Oscillator.

Writing 0x7F to the register gives the highest available frequency. The calibrated Oscillator is used to time EEPROM and Flash access. If EEPROM or Flash is written, do not calibrate to more than 10% above the nominal frequency. Otherwise, the EEPROM or Flash write may fail. Note that the Oscillator is intended for calibration to 8.0 MHz. Tuning to other values is not guaranteed, as indicated in Table 10.

When applying an external clock, it is required to avoid sudden changes in the applied clock frequency to ensure stable operation of the MCU. A variation in frequency of more than 2% from one clock cycle to the next can lead to unpredictable behavior. It is required to ensure that the MCU is kept in Reset during such changes in the clock frequency.

Note that the System Clock Prescaler can be used to implement run-time changes of the internal clock frequency while still ensuring stable operation. Refer to “System Clock Prescaler” on page 29 for details. When the CKOUT Fuse is programmed, the system Clock will be output on CLKO. This mode is suitable when chip clock is used to drive other circuits on the system.

The clock will be output also during reset and the normal operation of I/O pin will be overridden when the fuse is programmed. Any clock source, including internal RC Oscillator, can be selected when CLKO serves as clock output. If the System Clock Prescaler is used, it is the divided system clock that is output when the CKOUT Fuse is programmed.

What value does this deliver to clients? First, rapid recovery of a firmware archive reduces field failures and shortens repair cycles. Second, a verified dump allows security teams to audit legacy code for vulnerabilities and plan mitigations without guessing device behavior. Third, for companies managing long product lifecycles, the ability to replicate or restore a program — lawfully and with provenance — supports spare-part strategies and keeps critical systems online when original vendors exit the market.

Framing matters: describing techniques with terms like crack, break, or hack can suggest adversarial intent, so responsible service providers emphasize authorization, documentation, and non-destructive methods. The goal when you extract chip ATmega169P code is not to enable piracy, but to preserve function, uphold safety, and protect client assets — turning a secured, inaccessible firmware blob back into a managed, analyzable artifact that supports maintenance, compliance, and continued product value.