The AT89LS53-12PC is an 8-bit microcontroller from Atmel (now Microchip) based on the 8051 core, featuring 12KB of Flash memory and 256 bytes of RAM 1. While this MCU doesn’t contain built-in EEPROM according to its specifications 1, many embedded systems using this processor incorporate external EEPROM chips for data storage. Reverse engineering such systems requires specialized techniques to extract protected firmware and data.

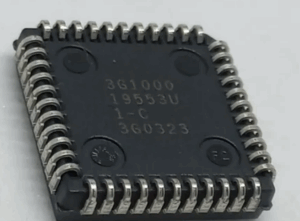

Extract MCU AT89LS53 Eeprom data and flash program out from its locked microcontroller, by IC breaking technique, engineer can get access to the memory and disable security fuse by focus ion beam;

For systems using the AT89LS53 with external EEPROM (like the AT24C256 mentioned in similar applications 3), several approaches exist to dump the memory contents:

-

Direct Memory Reading: Using specialized programmer hardware to interface with the EEPROM’s I2C or SPI interface when the MCU is in reset or bypassed.

-

Decapsulation Attacks: Physically opening the chip package (decapsulating) to access the die directly for microprobing, though this is destructive and requires expensive equipment.

-

Firmware Analysis: Disassembling the microcontroller’s Flash memory contents to understand how it interacts with external EEPROM and potentially find security vulnerabilities.

Timer 2 is a 16 bit Timer/Counter that can operate as either a timer or an event counter. The type of operation is selected by bit C/T2 in the SFR T2CON (shown in Table 2). Timer 2 has three operating modes: capture, auto-reload (up or down counting), and baud rate generator. The modes are selected by bits in T2CON, as shown in Table 8 when Extract ic at89s51 firmware.

Timer 2 consists of two 8-bit registers, TH2 and TL2. In the Timer function, the TL2 register is incremented every machine cycle. Since a machine cycle consists of 12 oscillator periods, the count rate is 1/12 of the oscillator frequency.

In the Counter function, the register is incremented in response to a 1-to-0 transition at its corresponding external input pin, T2. In this function, the external input is sampled during S5P2 of every machine cycle. When the samples show a high in one cycle and a low in the next cycle, the count is incremented. The new count value appears in the register during S3P1 of the cycle following the one in which the transition was detected. Since two machine cycles (24 oscillator periods) are required to recognize a 1-to-0 transition, the maximum count rate is 1/24 of the oscillator frequency before Extract MCU at89s52 bin.

To ensure that a given level is sampled at least once before it changes, the level should be held for at least one full machine cycle. In the capture mode, two options are selected by bit EXEN2 in T2CON. If EXEN2 = 0, Timer 2 is a 16 bit timer or counter which upon overflow sets bit TF2 in T2CON.

This bit can then be used to generate an interrupt. If EXEN2 = 1, Timer 2 performs the same operation, but a 1-to-0 transition at external input T2EX also causes the current value in TH2 and TL2 to be captured into RCAP2H and RCAP2L, respectively. In addition, the transition at T2EX causes bit EXF2 in T2CON to be set. The EXF2 bit, like TF2, can generate an interrupt. The capture mode is illustrated.

Auto-Reload (Up or Down Counter)

Timer 2 can be programmed to count up or down when configured in its 16 bit auto-reload mode. This feature is invoked by the DCEN (Down Counter Enable) bit located in the SFR T2MOD (see Table 9). Upon reset, the DCEN bit is set to 0 so that timer 2 will default to count up. When DCEN is set, Timer 2 can count up or down, depending on the value of the T2EX pin.

Figure 2 shows Timer 2 automatically counting up when DCEN = 0. In this mode, two options are selected by bit EXEN2 in T2CON. If EXEN2 = 0, Timer 2 counts up to 0FFFFH and then sets the TF2 bit upon overflow. The overflow also causes the timer registers to be reloaded with the 16 bit value in RCAP2H and RCAP2L. The values in RCAP2H and RCAP2L are preset by software. If EXEN2 = 1, a 16 bit reload can be triggered either by an overflow or by a 1-to-0 transition at external input T2EX. This transition also sets the EXF2 bit. Both the TF2 and EXF2 bits can generate an interrupt if enabled when Extract MCU at89ls51 firmware.

Setting the DCEN bit enables Timer 2 to count up or down, as shown in Figure 3. In this mode, the T2EX pin controls the direction of the count. A logic 1 at T2EX makes Timer 2 count up. The timer will overflow at 0FFFFH and set the TF2 bit. This overflow also causes the 16 bit value in RCAP2H and RCAP2L to be reloaded into the timer registers, TH2 and TL2, respectively.

A logic 0 at T2EX makes Timer 2 count down. The timer underflows when TH2 and TL2 equal the values stored in RCAP2H and RCAP2L. The underflow sets the TF2 bit and causes 0FFFFH to be reloaded into the timer registers. The EXF2 bit toggles whenever Timer 2 overflows or underflows and can be used as a 17th bit of resolution. In this operating mode, EXF2 does not flag an interrupt.

Timer 2 is selected as the baud rate generator by setting TCLK and/or RCLK in T2CON (Table 2). Note that the baud rates for transmit and receive can be different if Timer 2 is used for the receiver or transmitter and Timer 1 is used for the other function. Setting RCLK and/or TCLK puts Timer 2 into its baud rate generator mode.

The baud rate generator mode is similar to the auto-reload ode, in that a rollover in TH2 causes the Timer 2 registers to be reloaded with the 16 bit value in registers RCAP2H and RCAP2L, which are preset by software. The baud rates in Modes 1 and 3 are determined by Timer 2’s overflow rate according to the following equation.

When attempting to recover or clone firmware from such systems:

-

Legal Implications: Ensure you have proper authorization before reverse engineering any device

-

Tool Selection: Choose appropriate hardware programmers and software disassemblers

-

Data Verification: Always verify dumped data against multiple reads to ensure accuracy

For those working with legacy systems using the AT89LS53, understanding these techniques can be valuable for legitimate purposes like system recovery, maintenance, or interoperability development. However, the same methods could potentially be used maliciously to break protected systems, emphasizing the importance of robust security design even in older microcontroller applications.