The process to extract IC ATMEGA8 code from a secured microcontroller is a sophisticated operation that lies at the heart of modern reverse engineering. The ATMEGA8, an 8-bit AVR MCU developed by Atmel (now Microchip Technology), is widely known for its balance of simplicity and power. Featuring 8KB of in-system programmable flash memory, 512 bytes of EEPROM, and a 16MHz clock speed, the chip has found widespread deployment in consumer electronics, automotive systems, smart devices, and industrial control applications.

When firmware needs to be recovered, whether to support legacy system repair, copy a program for analysis, or duplicate a design for compatibility testing, engineers must engage in highly specialized procedures. The ATMEGA8 is often locked through fuse bits and security features that prevent external read access to its memory and data regions.

To crack, break, or decrypt this type of protected chip, advanced microcontroller hacking methodologies are required. These may include:

-

Chip decapsulation: Using acid or mechanical methods to expose the silicon die, which then allows microscopic inspection or optical fault injection.

-

Voltage or clock glitching: Introducing precise interference during execution cycles to force the microcontroller into a vulnerable state.

-

Code probing or laser scanning: Extracting logic state changes from exposed transistors for eventual binary reconstruction.

-

EEPROM-focused attacks: In cases where firmware is stored in EEPROM, targeted dumping techniques can be employed to extract partial or full source code.

These strategies vary in effectiveness depending on the encryption, locking, and mask ROM implementation present in the target IC. The ATMEGA8’s protection mechanisms—though not the most advanced compared to newer models—still pose significant barriers against unauthorized file extraction or program cloning.

The real challenge in attempting to extract IC ATMEGA8 code lies in maintaining precision during attacks, preventing chip damage, and interpreting the heximal dump into a coherent, usable firmware archive. These tasks demand not only costly lab tools but also a deep understanding of AVR architecture and memory mapping.

Ultimately, the success of such reverse engineering efforts provides an avenue to replicate embedded behavior, restore failing systems, or decode unknown device logic — tasks often vital in defense, research, and industrial support contexts. The ATMEGA8 remains a popular target due to its ubiquity, and cracking it continues to be a demanding but rewarding pursuit for skilled analysts.

Extract IC ATMEGA8 Code from original MCU ATmega8 is a way to recover MCU program from locked microcontroller without the permission of original hardware designer, through IC hacking technique the code extracted can provide the same functions as originals.

Features

- High-performance, Low-power AVR® 8-bit Microcontroller

- Advanced RISC Architecture

– 130 Powerful Instructions – Most Single-clock Cycle Execution when Extract IC

– 32 x 8 General Purpose Working Registers

– Fully Static Operation

– Up to 16 MIPS Throughput at 16 MHz

– On-chip 2-cycle Multiplier

Nonvolatile Program and Data Memories

– 8K Bytes of In-System Self-Programmable Flash Endurance: 10,000 Write/Erase Cycles

– Optional Boot Code Section with Independent Lock Bits

In-System Programming by On-chip Boot Program

True Read-While-Write Operation

– 512 Bytes EEPROM

Endurance: 100,000 Write/Erase Cycles

– 1K Byte Internal SRAM

– Programming Lock for Software Security

Peripheral Features

– Two 8-bit Timer/Counters with Separate Prescaler, one Compare Mode

– One 16-bit Timer/Counter with Separate Prescaler, Compare Mode, and Capture Mode

– Real Time Counter with Separate Oscillator if read microcontroller firmware

– Three PWM Channels

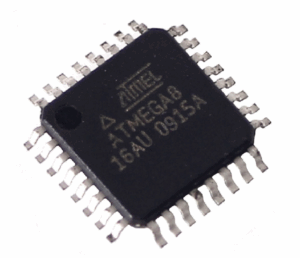

– 8-channel ADC in TQFP and QFN/MLF package Eight Channels 10-bit Accuracy

– 6-channel ADC in PDIP package Eight Channels 10-bit Accuracy

– Byte-oriented Two-wire Serial Interface

– Programmable Serial USART

– Master/Slave SPI Serial Interface

– Programmable Watchdog Timer with Separate On-chip Oscillator

– On-chip Analog Comparator

Special Microcontroller Features

– Power-on Reset and Programmable Brown-out Detection

– Internal Calibrated RC Oscillator

– External and Internal Interrupt Sources

– Five Sleep Modes: Idle, ADC Noise Reduction, Power-save, Power-down, and Standby

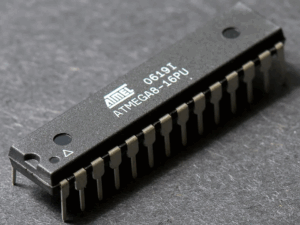

I/O and Packages

– 23 Programmable I/O Lines

– 28-lead PDIP, 32-lead TQFP, and 32-pad QFN/MLF

Operating Voltages

– 2.7 – 5.5V (ATmega8L)

– 4.5 – 5.5V (ATmega8)

Speed Grades

– 0 – 8 MHz (ATmega8L)

– 0 – 16 MHz (ATmega8)

Power Consumption at 4 Mhz, 3V, 25°C Flash

– Active: 3.6 mA

– Idle Mode: 1.0 mA

– Power-down Mode: 0.5 µA